Blockchain12 jours

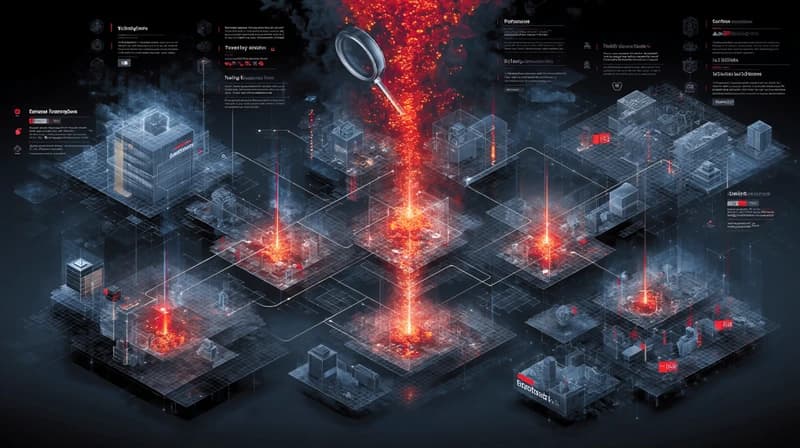

Parcours Expert Sécurité Blockchain : audit et pentest Web3

Développeurs blockchain, auditeurs sécurité, pentesters, ingénieurs sécurité souhaitant se spécialiser dans l'audit et la sécurité des smart contracts

84h de formationdistanciel

Objectifs pedagogiques

- Maîtriser les vulnérabilités critiques des smart contracts et leurs exploitations

- Conduire des audits de sécurité complets : revue de code, tests, analyse statique/dynamique

- Utiliser les outils professionnels d'audit : Slither, Mythril, Echidna, Foundry fuzzing

- Rédiger des rapports d'audit professionnels et recommandations de remédiation

- Obtenir une certification reconnue d'expert en sécurité blockchain

Programme

- •Spécificités de la sécurité blockchain : immutabilité, fonds à risque, attaquants économiques

- •Historique des hacks majeurs : The DAO, Parity, Poly Network, Ronin Bridge

- •Threat model : attaquants, vecteurs d'attaque, surface d'attaque

- •Méthodologie d'audit : phases, checklist, outils, livrables

- •Standards de sécurité : ConsenSys Best Practices, OpenZeppelin, DASP Top 10

- •Setup environnement d'audit : Foundry, Hardhat, outils d'analyse

- •Atelier : analyser un hack célèbre et identifier les vulnérabilités

- •Reentrancy : principe, exemples (The DAO), variations (cross-function, read-only)

- •Protection contre reentrancy : Checks-Effects-Interactions, ReentrancyGuard, mutex

- •Access control : Ownable, Role-Based Access Control (RBAC), erreurs courantes

- •Front-running et transaction ordering : MEV, mempool, stratégies d'exploitation

- •Atelier pratique : exploiter et corriger des contrats vulnérables au reentrancy

- •Atelier : bypass d'access control, privilege escalation

- •Code review : identifier les failles d'access control dans un contrat réel

- •Integer overflow/underflow : principe, SafeMath, Solidity 0.8+ built-in checks

- •Rounding errors et precision loss : divisions, calculs de pourcentage

- •Logic bugs : erreurs de condition, loops infinies, gas griefing

- •Timestamp dependence : block.timestamp manipulation, risques

- •Randomness : mauvaise génération d'aléatoire, exploitation, solutions (Chainlink VRF)

- •Atelier : exploiter des bugs arithmétiques et logiques

- •Code review : détecter les erreurs de logique dans un contrat DeFi

- •Flash loans : principe, attaques par manipulation de prix

- •Oracle manipulation : dépendance à un seul oracle, prix spot vs TWAP

- •Slippage et sandwich attacks : front-running de DEX trades

- •Rug pulls : liquidity theft, honeypots, infinite minting

- •Governance attacks : vote manipulation, flash loan governance

- •Donation attacks et balance manipulation

- •Atelier : simuler une attaque par flash loan sur un protocole DeFi

- •Analyse de protocoles DeFi réels et identification de risques économiques

- •Analyse statique : principes, avantages, limites

- •Slither : installation, utilisation, détecteurs, interprétation des résultats

- •Mythril : analyse symbolique, détection de vulnérabilités

- •Manticore : execution symbolique, exploration de paths

- •Configuration et tuning des outils : réduire les false positives

- •Intégration CI/CD : automatisation des audits

- •Atelier : analyser un smart contract avec Slither et Mythril, interpréter les rapports

- •Fuzzing : génération automatique de tests, détection de bugs

- •Echidna : fuzzing de smart contracts, writing properties, configuration

- •Foundry fuzzing : fuzz tests, invariant testing, stateful fuzzing

- •Property-based testing : définir des invariants, tests exhaustifs

- •Differential testing : comparer implémentations

- •Atelier : écrire des fuzz tests et invariant tests pour un contrat DeFi

- •Détecter une vulnérabilité avec fuzzing

- •Formal verification : preuve mathématique de correction

- •Certora : introduction, CVL (Certora Verification Language), règles

- •Écrire des spécifications formelles : invariants, pré/post-conditions

- •Vérification de propriétés critiques : balance consistency, access control

- •Limites de la formal verification : complexité, coût

- •Atelier : écrire et vérifier des règles Certora pour un contrat ERC-20

- •Phases d'un audit : scoping, reconnaissance, analyse, exploitation, reporting

- •Code review manuel : checklist, patterns dangereux, lecture critique

- •Documentation et architecture : comprendre l'intention du code

- •Test coverage analysis : identifier le code non testé

- •Severity rating : Critical, High, Medium, Low, Informational

- •Atelier : conduire un audit complet d'un smart contract (4h)

- •Identifier et exploiter 5-10 vulnérabilités de severités variées

- •Architecture multi-contrats : interactions, dépendances, attack surface

- •Proxies et upgradeability : risques de sécurité, audit des upgrades

- •Cross-chain et bridges : risques, exploits historiques (Ronin, Poly Network)

- •Staking, vaults, strategies : audit de logique économique

- •Atelier : audit d'un protocole DeFi multi-contrats (vault + strategy)

- •Identifier des vulnérabilités d'interaction entre contrats

- •Structure d'un rapport d'audit professionnel

- •Executive summary : synthèse pour non-techniques

- •Détail des findings : titre, severity, description, PoC, remediation

- •Recommandations générales et best practices

- •Style et communication : clarté, précision, professionnalisme

- •Tools : templates, Markdown, formatage

- •Atelier : rédiger un rapport d'audit complet à partir de findings identifiés

- •Revue par les pairs et feedback

- •Présentation du projet : protocole DeFi complexe à auditer

- •Phase de reconnaissance : architecture, flux, documentation

- •Scoping : identifier les zones critiques, prioriser

- •Analyse statique : Slither, Mythril sur l'ensemble du protocole

- •Code review manuel : lecture critique, identification de patterns dangereux

- •Tests exploratoires : interaction avec le protocole sur testnet

- •Exploitation des vulnérabilités identifiées : PoCs en Foundry

- •Fuzzing et invariant testing du protocole

- •Consolidation des findings : severity, impact, likelihood

- •Rédaction du rapport d'audit complet

- •Présentation orale de l'audit (30 min + 15 min Q&A)

- •Examen théorique : QCM vulnérabilités, méthodologie, outils

- •Remise des certifications Expert Sécurité Blockchain

- •Débriefing et perspectives : carrière en audit, ressources, communautés (Code4rena, Sherlock)

Prerequis

- •Maîtrise de Solidity et du développement de smart contracts

- •Expérience en développement blockchain

- •Notions de cybersécurité recommandées

Modalites d'evaluation

Projet d'audit complet (protocole DeFi), rapport d'audit professionnel, examen théorique, présentation orale

Feuilles d'emargement, suivi de connexion pour le distanciel, evaluation des acquis en fin de formation.

Accessibilite handicap

Formation accessible aux personnes en situation de handicap. Referent handicap disponible pour adapter les modalites.